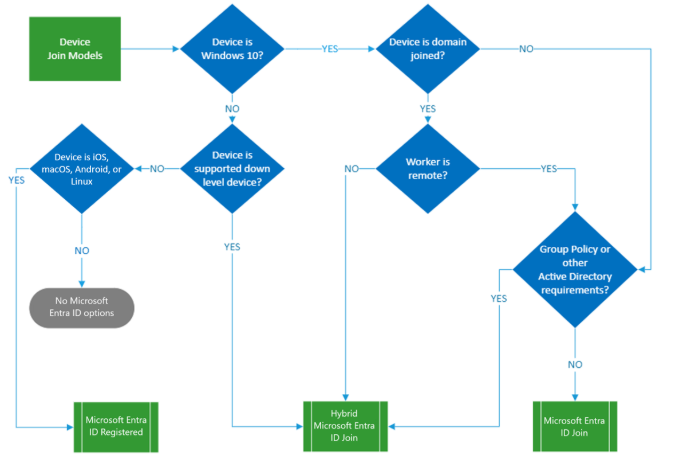

オンプレADに参加しているデバイスをHybrid参加にするか否かです。Entra Connectを使うか否かとも読み解けるかもしれません

結論

クリティカルな違いはなさそうですが、ベストプラクティスに基づいてEntra Join(Hybrid Join)にしておくのが無難です。

調査内容

Entra 観点

- MERはBYODのシナリオ向けのデバイス管理方法である

- AD参加デバイス上でMER(Microsoft Entra Registered)及びIntune登録は非推奨である

MERはBYODのシナリオ向けのデバイス管理方法

MERはBYODシナリオ向けの軽量な登録方法として位置づけられており、Entra IDでの中央管理の制御機能の提供はない。

そのため、展開方法などもMEHJのようにGPOを用いて展開する方法がとれないので、クライアントのデバイス側で個別に構成する必要がある(MERを強制できない)

https://learn.microsoft.com/ja-jp/entra/identity/devices/concept-device-registration

Microsoft Entra 登録済みデバイス (ワークプレース参加済みデバイス) の目的は、Bring Your Own Device (BYOD) シナリオまたはモバイル デバイス シナリオのサポートをユーザーに提供することです。 これらのシナリオでは、ユーザーは個人所有のデバイスを使用して、組織のリソースにアクセスできます。

よって、通常組織が所有するWindowsデバイス管理方法としては、MEJもしくはMEHJを推奨する。

条件付きアクセスポリシーでライブリッド参加済みデバイスの制御ができない

最初にイメージする差分はこれかなと思います。

ただ、この問題の核心は条件付きアクセスでの制御項目が少なくなるということではなく、

「組織の管理下にあるデバイスからのアクセスのみを許可する」というシナリオを満たすことができなくなるという点です。

MERの登録行為自体は条件付きアクセスのポリシーが適用されません。

そのため、MERされているデバイスが貸与端末なのかBYODなのか、管理者側からの判断ができないことになります。

組織のポリシー上区別する必要がある場合や、Intuneでそこを分けて管理したい場合などに弊害になってきそうです。

AD参加デバイス上でMER(Microsoft Entra Registered)及びIntune登録は非推奨

この構成をとること自体はサポートされているものの、Intune開発部門で事前に検証済みの構成ではないので、どういう不具合が潜んでいるかがわからない。

またMERの一般的な制約としては以下がある

MERかつIntune登録の構成を利用した場合の一般的な制約

- ユーザーによるMERとIntune登録作業が必要(ローカル管理者権限が必要)

- 個人用デバイスとしてIntune登録されるため、Intune登録制限を利用する場合、個人用デバイスの登録を許可する必要がある。

- Configration Managerとの共同管理は利用できない

- マルチユーザーログインによる利用はサポートされていない

- AD参加デバイスの場合、管理対象デバイスの既存のGPOとIntuneによるポリシー管理の競合の解決など、あらかじめ十分な検証が必要である。

- PowerShellスクリプトやWin32アプリ配信時にシステムコンテキストのみが利用できる

MERでのSSO周りの動き

MERでもPRTを取得してSSOはできる。

ただ、MERではいかの点が異なる。

- MERはユーザープロファイル単位でデバイス登録が行われる

- WHfBを有効化しても、ログオン時にMFAクレーム(MFA実施済みという情報)がPRTに含まれない

MERはユーザープロファイル単位でデバイス登録が行われる

MEHJはデバイス単位でEntraにデバイスが登録されるのに対して、MERではユーザープロファイル単位で登録される。

そのため、MERで登録を行ったユーザー以外でログオンした場合はPRTが取得できないという動作になる。

WHfBを有効化しても、ログオン時にMFAクレームがPRTに含まれない

MEHJではログオン時にWHfBの資格情報(PINなど)を用いてログオンを行うことで、WHfB自体がMFAとして扱われるのでPRTにもMFAクレームが含まれる動作となる。

一方でEntra 登録ではWHfBのセットアップは行えるものの、ログオンに使用するのはあくまでドメインユーザーの資格情報なので、WHfBの資格情報を用いてログオンを行うことができない。

つまり、MERデバイスのPRTにMFAクレームを含めることができる機会は「WAMを通して行われる対話的なサインイン時にMFA要求に応じた場合」に限定され、MERデバイスではMEHJよりもMFA要求を伴うサインイン時にSSOで対応できず対話的なサインインが要求される場面が多くなることが想定される。

Intune観点

Entra登録でも基本的に構成プロファイルやコンプライアンスポリシーの適用、アプリケーションの配布は可能ですが、一部の機能が利用できない。

- エンドポイント特権管理(EPM)

-エンドポイント特権管理デプロイの計画と準備|要件

https://learn.microsoft.com/ja-jp/intune/epm/deployment-planning#requirements

— 抜粋

エンドポイント特権管理には次の要件があります。

Microsoft Entra参加済みまたはハイプリッド参加済みMicrosoft Entra

- Windows LAPS(Intune管理)

- Windows LAPS のMicrosoft Intuneサポート|前提条件

https://learn.microsoft.com/ja-jp/intune/device-security/laps/overview#prerequisites

— 抜粋

Note

ワークプレース参加済み(WPJ)のデバイスは、LAPS のIntuneではサポートされていません。

※ WPJデバイス=MER 構成をしたデパイスとなります。

- サイレントBitLocker 暗号化

-Intuneを使用して BitLocker でWindows デバイスを暗号化する|サイレント BitLocker 暗号化を構成する

https://learn.microsoft.com/ja-jp/windows/security/operating-system-security/data-protection/bitlocker/configure?tabs=common#configure-recovery-password-rotation

— 抜粋

デバイスは、サイレント BitLocker を有効にするには、次の条件を満たす必要があります。

デバイス構成:

Microsoft Entra参加済みまたはハイプリッド参加済みMicrosoft Entra

- BitLocker 回復キーのローテーション

-回復パスワードのローテーションを構成する

https://learn.microsoft.com/ja-jp/windows/security/operating-system-security/data-protection/bitlocker/configure?tabs=common#configure-recovery-password-rotation

— 抜粋

このポリシーを使用すると、参加済みデバイスとハイブリッド参加済みデバイス上の OS と固定ドライブMicrosoft Entra使用するときに、数値

の回復パスワードローテーションMicrosoft Entra構成できます。

- Windows Update 関連ポリシー(機能更新プログラムポリシー、品質更新プログラムポリシー、ドライバー更新プログラムポリシー)

-Windows Update 管理の概要|前提条件

https://learn.microsoft.com/ja-jp/intune/device-updates/windows/#prerequisites

— 抜粋

デバイスは、Microsoft Entra参加済みまたはハイブリッド参加済みである必要があります。

Microsoft Entra登録されたデバイスは、Windows Autopatch と同じパックエンドサービスを使用するポリシーの種類(機能更新プログラ

ム、品質更新プログラム、ドライバーの更新プログラムなど)ではサポートされていません。

Entra登録済みデバイスの場合、更新管理はクライアント ポリシーと更新リングポリシーWindows Updateに制限されたままです。

※ MER では、下記赤枠のポリシーが利用できません。一方で水色枠のポリシーの利用は可能です。

- エンドポイント分析 / 高度分析

-エンドポイント分析の概要|前提条件

https://learn.microsoft.com/ja-jp/intune/endpoint-analytics/?pivots=intune#prerequisites

-抜粋 —–

エンドポイント分析では、次のデバイスがサポートされています。

Microsoft Entra 参加済みデバイス

Microsoft Entra ハイプリッド参加済み—

-高度分析の概要|前提条件

https://learn.microsoft.com/ja-jp/intune/advanced-analytics/#prerequisites

— 抜粋

高度分析機能では、次のような Windows デバイスがサポートされます。

Microsoft Entra 参加済みデバイス

Microsoft Entra ハイプリッド参加済み

- 共同管理

-共同管理とは|前提条件

https://learn.microsoft.com/ja-jp/intune/configmgr/comanage/overview#prerequisites

—– 抜粋 —

Microsoft Entra IDにのみ登録されているデバイスは、共同管理ではサポートされていません。

この構成は、職場参加と呼ばれることもあります。これらは、Microsoft Entra IDに参加するか、ハイプリッド参加Microsoft Entraする必

要があります。

コメント